- Portfolio

-

Medien

- Medien

- Softeq-News

- Blog

- Häufig gestellte Fragen

- Entwicklung von IoT-Lösungen

- Digitale Transformation

- Entwicklung von Embedded Lösungen

- Hardwaredesign

- Venture Studio

- Kontakt

- ADAS-Lösung für Elektrofahrzeuge

- Mobile App, Web und Firmware für ein intelligentes Babybett

- PCB-Designverifizierung für ein automobiles Radarsensorsystem

- Gerätemanagement-Suite für smarte Thermostate und Raumluftqualität-Sensoren von Daikin

Automotive-IoT: Wie man vernetzte Autos sichert

Für intelligente technologische Ökosysteme – die aktuellen Automobillösungen – bedeutet Sicherheit auch Schutz. Und während eine zuverlässige Mobilfunkverbindung vernetzte Autos zum Funktionieren bringt und erweiterte Möglichkeiten bietet, macht eine starke Cybersecurity-Architektur sie sicher. Was könnte auf der Straße alles passieren, wenn ein Hacker über das Internet auf ein Auto zugreifen und die Kontrolle über die Bremsen und das Getriebe übernehmen könnte?

Inhaltsverzeichnis

Automobilhersteller müssen sich also auf diese neuen Sicherheitslücken konzentrieren und sicherstellen, dass ihre Produkte die höchsten IoT-Sicherheitsstandards für Fahrzeuge erfüllen.

Cybersecurity-Probleme in Connected Cars

Mit automobilen IoT-Technologien wie Radar, Vision, V2X und LiDar, die durch Hunderte von Sensoren aktiviert werden, produzieren die heutigen vernetzten Autos jede Stunde bis zu 25 GB Daten, einschließlich Informationen über den Fahrer, das Fahrzeug und die Passagiere. Obwohl alle generierten Daten im Fahrzeug vorverarbeitet werden, erfolgt der Datenaustausch zwischen Autos und Infrastruktur über die Cloud und kann durch Hacker missbraucht werden.

Was macht vernetzte Autos für Cyberkriminelle zur attraktiven Beute?

Experten unterscheiden drei wesentliche Kategorien von wertvollen Waren und Dienstleistungen, die Cyberkriminelle potenziell monetarisieren können:

- Von den Fahrzeugen gesammelte, generierte, gespeicherte und freigegebene Daten (einschließlich personenbezogener und nicht-personenbezogener Daten)

- Das Auto selbst, Waren darin und Fahrdienste

- Gespeicherte Energie-, Netzwerk- und Prozessorressourcen der Autos (Batterieenergie, Internet, Netzwerkdatennutzung, Zugang zu Cloud-Diensten, V2G-Netzwerken, Zugang zu V2V-Netzwerken, Prozessorzeit usw.)

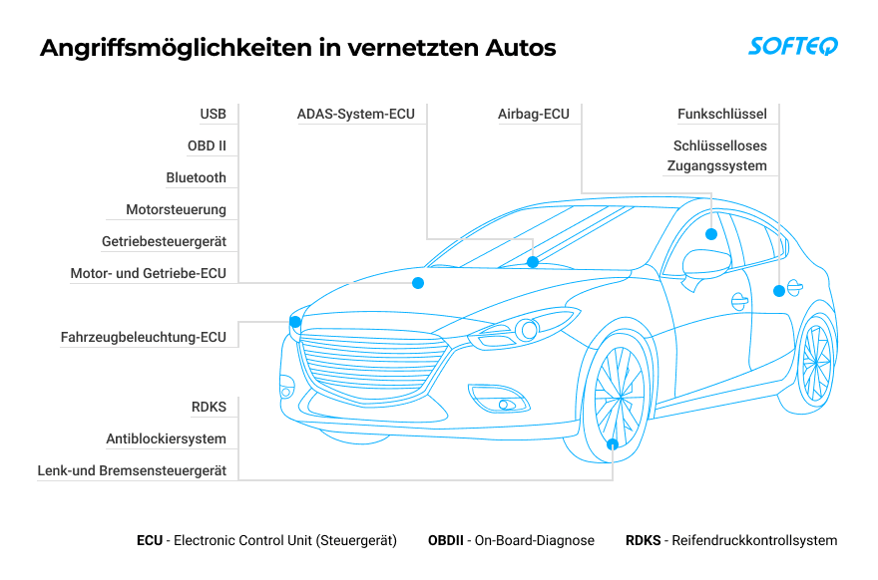

Was sind die größten Bedrohungen für ein vernetztes Auto?

Früher wurden Hackerangriffe auf Connected Cars als theoretische Gefahr betrachtet, da die meisten Autos auf kundenspezifische, vom OEM produzierte Hard- und Software angewiesen waren, um Konnektivität bereitzustellen. Inzwischen vertrauen viele moderne Hersteller ihre Hardware- und Softwarelösungen externen Anbietern an, anstatt sie selbst zu entwickeln. Diese Systeme sind zu einem der Hauptziele für Angriffe geworden.

Es ist wichtig, die möglichen Schwachstellen eines vernetzten Autos zu verstehen, um robuste Sicherheitsmaßnahmen ergreifen zu können.

Welche Arten von Cyberangriffen stellen bereits eine Herausforderung für das Ökosystem von vernetzten Autos dar?

- Denial of Service (DoS)-Angriffe kommen vor, wenn Hacker die Software eines Fahrzeugs manipulieren, so dass diese für Nutzer nicht mehr verfügbar ist.

- Man-in-the-Middle-Angriffe (MitM) treten auf, wenn man die gesamte Netzwerkkommunikation zwischen der Cloud und dem Fahrzeug aufnimmt. Dieser Angriff kann Daten verändern, verwerfen, stehlen oder die Übertragung verzögern und so kritische Fehlfunktionen im Fahrzeug verursachen.

- Ein Missbrauch von Diensten entsteht, wenn einige der Dienste, die von der cloudbasierten elektrischen/elektronischen (E/E) Architektur verwendet werden, von einem Cyberkriminellen gekapert werden, die Daten verändert.

- Latenzprobleme durch einen Angriff können dazu führen, dass das Fahrzeug ständig zwischen Cloud- und lokalen Prozessoren wechselt, was Fehler im Betrieb verursacht.

- Diebstahl persönlicher Daten, wenn Hacker personenbezogene Informationen aus den Systemen des Fahrzeugs stehlen, wie z. B. persönliche Reise- und Standortdaten, Unterhaltungspräferenzen und Informationen finanzieller Art.

- Falsche Daten und Manipulationen an sicherheitsrelevanten Systemen kommen vor, wenn ein Fahrzeug falsche entscheidende Echtzeitdaten erhält. Dies kann durch eine fehlerhafte Datenverarbeitung im Cloud-basierten Server oder durch einen MitM-Angriff verursacht werden. Diese Art von Angriff könnte das Auto zum Stillstand bringen oder zu einem Unfall und möglichen Todesfällen führen.

- Fehlkonfigurationen können zu Malware-Infektionen, Datendiebstahl, Kontrollverlust, feindlichen Übernahmen und anderen Problemen führen.

Entscheidende Aspekte für die Sicherheit im vernetzten Auto

Wie kann die Branche also zurückschlagen, ihre IoT-Lösungen für Fahrzeuge sichern und Kunden schützen? Mit diesen 5 grundlegenden Schritten kommen Automobilhersteller zur optimalen Cybersicherheitsstrategie:

- Den Security-by-Design-Ansatz etablieren, um Sicherheit von Anfang an einzubauen, anstatt Sicherheitslücken zu stopfen, wenn sie entstehen

- Mögliche Cyber-Bedrohungen bewerten und ein Risikoprofil erstellen, unter Berücksichtigung anfälliger Bereiche und Komponenten aus Sicht des Kunden, des Unternehmens und der Regulierungsbehörden

- Einen strategischen Aktionsplan und eine Roadmap für die Implementierung von Cybersicherheit erstellen

- Einen End-to-End-Sicherheitsansatz planen und implementieren, um zu verhindern, dass Dritte auf Daten zugreifen, während diese in die Cloud und zurück übertragen werden

- Die Technologien und Lösungen bestimmen, um Angriffe zu vermeiden oder schnell darauf zu reagieren

Techniken, um die Sicherheit im vernetzten Auto zu gewährleisten

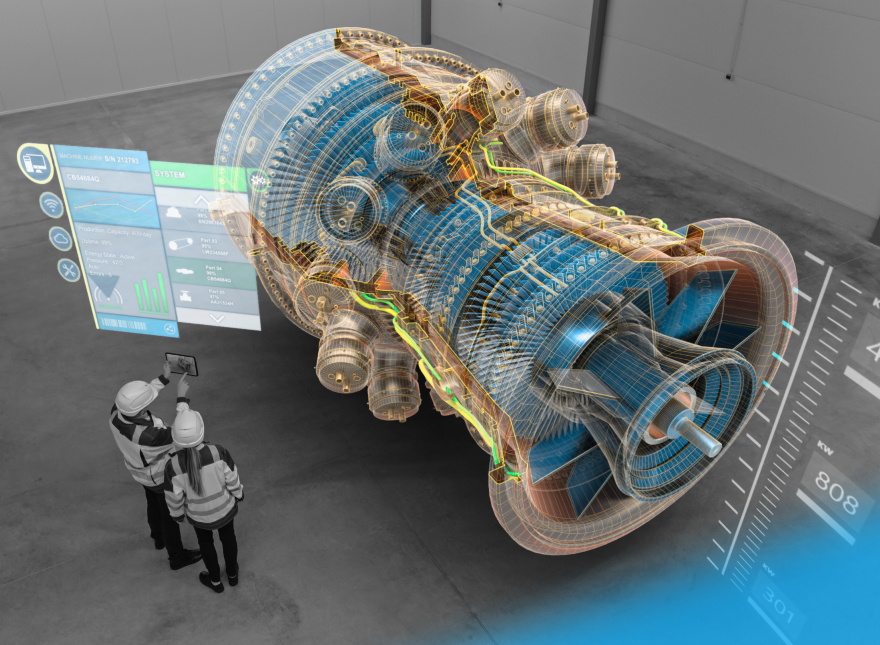

Die Hersteller von Autos sollten angemessene Cybersicherheitslösungen sowohl für die Software als auch für die Hardware ihrer Fahrzeuge auswählen und implementieren. Auf diese Weise werden Fehlinvestitionen minimiert und die Sicherheit ihrer Produkte wird erhalten. Lassen Sie uns die wichtigsten Schutztechnologien und Softwarelösungen für die Automobilindustrie näher betrachten:

- Schwachstellenscanner. Bei diesen Scannern handelt es sich um automatisierte Tools, die Endpunkte, Server, Netzwerke und Anwendungen auf Sicherheitsschwachstellen überprüfen, die Angreifer ausnutzen können.

- Erweiterte Erkennung und Reaktion (EDR). Die Technologie sammelt und korreliert tiefgreifende Aktivitätsdaten über mehrere Punkte in der Datenlieferkette – Fahrzeug, Netzwerk und Backend-Server – und ermöglicht so zuverlässige Erkennung und Untersuchung von Schwachstellen.

- Firewall. Diese Netzwerksicherheitssysteme kontrollieren den ein- und ausgehenden Datenverkehr auf der Grundlage eines angewendeten Regelsatzes und überwachen den ein- und ausgehenden Datenverkehr aus unbekannten und schädlichen Domänen. Außerdem identifizieren sie Anwendungen oder Endpunkte, die schädlichen Datenverkehr erzeugen oder anfordern.

- Anwendungssicherheit. Diese Art von Sicherung arbeitet auf der Anwendungsebene und verhindert, dass Daten oder Codes innerhalb der App gestohlen oder missbraucht werden. Anwendungssicherheitssuites schützen vor Code-Schwachstellen, Datenexfiltration auf dem Server und anderen häufigen Schwachstellenangriffen auf der Anwendungsebene.

- Überprüfung von Drittanbieter-Apps. Um zu verhindern, dass Apps von Drittanbietern neue Angriffspunkte im Auto schaffen, sollten Automobilhersteller das App-Ökosystem streng kontrollieren. Das heißt, sie sollten die Apps überprüfen und testen, ob sie zuverlässig, sicher und nicht gefährlich sind.

Standards und Vorschriften einhalten

Jetzt sollten die Unternehmen der Automobilindustrie einheitliche Cybersicherheitsstandards einführen, um die vernetzten Autos zu schützen, die sie konzipieren und herstellen. Dazu gehören die WP.29-Cybersecurity-Standards der Wirtschaftskommission der Vereinten Nationen für Europa (UNECE), die ISO 24089-Software-Update-Engineering-Standards oder die geplanten ISO 21434 Road Vehicles-Cybersecurity Engineering Standards der Internationalen Organisation für Normung.

Diese Standards sind wichtig, da fortschrittliche Technologien und die zunehmende Konnektivität von Fahrzeugen das Risiko von Cyberangriffen deutlich erhöhen. In einem Fahrzeug kommt es so zum Risiko des Datenverlusts, aber darüber hinaus besteht die Gefahr von Körperverletzungen. Erfolgreiche Cyberangriffe führen zu finanziellen und rufschädigenden Verlusten. Und sie können erhebliche behördliche Geldstrafen für die Hersteller zur Folge haben.

Letztendlich können Cybersecurity-Standards und -Vorschriften wie WP.29 und ISO/SAE 21434 allen Beteiligten in der Automobilindustrie zugutekommen. Durch die Verankerung einer starken Kultur der Cybersicherheit, der Ermittlung der Cyberrisiken, des Risikomanagements, der Risikobeherrschung und der technologischen Kontrollen und Prozesse können diese Standards dazu beitragen, dass Fahrzeuge, Fahrer und Fußgänger sicher sind.

Unterm Strich

Vernetzte Autos sind so konzipiert, dass sie sich nahtlos in die digitale Infrastruktur integrieren. Doch allzu oft kann genau diese Integration zur Schwachstelle werden. Deshalb umfasst die Sicherheit von vernetzten Fahrzeugen weit mehr als nur fortschrittliche Diebstahlsicherungen. Unternehmen sollen das gesamte Ökosystem in Betracht ziehen: Das Ökosystem, in dem das Fahrzeug funktioniert und kommuniziert und das dafür sorgt, dass die gemeinsam genutzten Daten geschützt sind. Nehmen Sie Kontakt mit unseren Spezialisten auf und erfahren Sie, wie wir Sie dabei unterstützen, die Anforderungen an die Fahrzeugsicherheit zu erfüllen.

Mehr Artikel zum Thema